Fachapplikation

Arbeitsmarktvollzug

Kanton St. Gallen

Multi-Mandanten-SaaS-Architektur für FlaM / Schwarzarbeit, AIG, BGSA und VA/Flue/S mit über 200 dokumentierten Arbeitsabläufen, allen 27 Compliance-Anforderungen aus Pflichtenheft § 5–7 und technisch implementierten Schnittstellen zu Bundes- und Kantonssystemen — vom Admin selbst konfigurierbar. Kern-Workflows (ZEMIS, sedex, FlaM, SAP-FI) sind implementiert und demo-verifiziert. Die Live-Aktivierung externer Systeme erfolgt nach Bereitstellung kundenseitiger Zugangsdaten, Zertifikate und Testfenster.

Deep-Links in die Applikation

Evaluatoren können sich direkt auf gefilterte Ansichten eintreten — ein Login ist einmalig erforderlich, danach führen die Links in den jeweiligen Fachbereich inklusive passendem Filter.

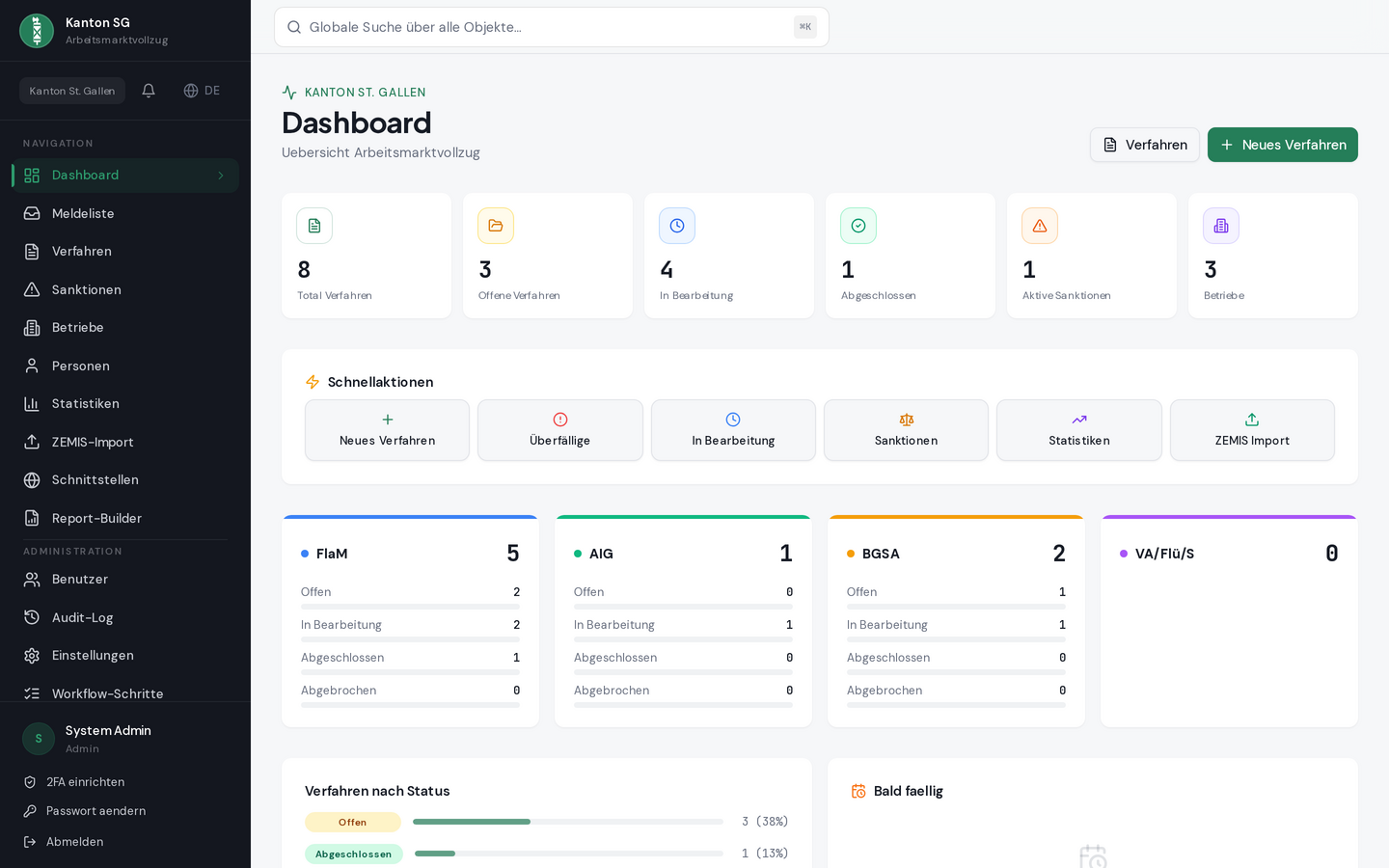

Screenshots der laufenden Applikation

Screenshots der Produktionsinstanz ohne Demodaten-Obfuskation. Zum Vergrössern anklicken. Jedes Bild verlinkt zusätzlich auf den entsprechenden Screen in der App.

Die sechs Fundamente der Applikation

Mandantentrennung, State-Machine mit Transitions-Guards, eindeutige Aktenzeichen, Soft-Delete mit lückenlosem Audit-Log, WCAG 2.1-AA-Barrierefreiheit und ein Retention-Cronjob für die automatische Anonymisierung — die Grundpfeiler sind implementiert, getestet und laufen im Betrieb.

hermes/01_pflichtenheft.md,hermes/02_isds_konzept.md undhermes/03_testkonzept.md.Schnittstellenarchitektur implementiert und konfigurierbar

Acht Anbindungen an Bundes- und Kantonssysteme sind technisch implementiert und im Admin-Bereich selbst konfigurierbar: Endpoint-URL und Credentials eingeben, bei ZEMIS und SIMIC das Client-Zertifikat (.pem oder .p12) hochladen, Verbindung per Button prüfen. Alle Secrets und Passphrasen werden AES-256-GCM verschlüsselt, Zertifikate zusätzlich mit Server-Side-Encryption in S3 abgelegt. Die Live-Aktivierung erfolgt nach Bereitstellung kundenseitiger Zugangsdaten, Zertifikate, Endpunkte und Testfenster — die technische Implementierung ist demo-verifiziert, die externe Abnahme erfolgt im Onboarding mit den zuständigen Systembetreibern.

Lizenz-Cockpit und PII-Feldverschlüsselung

Zwei tragende Säulen für den produktiven Betrieb in der öffentlichen Verwaltung: eine zentrale Lizenzprüfung mit Cockpit und ein durchgängiger Schutz der besonders schützenswerten Personendaten — direkt in der Datenbank, transparent für Sachbearbeiter.

Lizenz-Cockpit

Eine JWT-signierte Lizenz wird in der Datenbank gehalten und beim Start der Applikation validiert. Module und Limits werden in DE/FR/IT/EN als fachliche Bezeichnungen angezeigt — nicht als technische Kürzel.

- Status-Karte: aktiv / abgelaufen / widerrufen

- Lizenz-Import durch Admin (JWT)

- Historie aller bisherigen Lizenzen

- Widerruf mit Audit-Spur

- Funktionsumfang: Fälle, Meldungen, Sanktionen, Audit, Export, API, Report-Builder

PII-Feldverschlüsselung

AHV-Nummer, E-Mail und Telefonnummer werden mit AES-256-GCM verschlüsselt in der Datenbank gespeichert. Ein HMAC-Blind-Index ermöglicht die Suche, ohne den Klartext jemals offenzulegen.

- AES-256-GCM mit Versionsschlüssel (V1, V2, …)

- Blind-Index (HMAC-SHA-256) für deterministische Suche

- Dual-Read während Migration (rückwärts-kompatibel)

- Idempotentes Migrationsskript: scripts/migrate-pii.ts

- Schlüssel werden ausserhalb der Applikation verwaltet

Roadmap & Phasen

Heute lauffähig: Lizenz-Cockpit, PII für AHV/E-Mail/Telefon, Audit-Log, Soft-Delete, Retention-Job, Mandanten-Trennung. Pen-Test, ISDS-Schutzbedarfsanalyse, WCAG-2.2-AA-Audit und Hosting-Migration auf eu-central-2 sind Phase 1.

- Phase 0 — Demo-Reife (heute)

- Phase 1 — Pilot SG (6 Wochen)

- Phase 2 — Produktiv-Setup (eu-central-2 Zürich)

- Phase 3 — Rollout weitere Kantone

- Detailpapier:

docs/ROADMAP.md

Die SSO-Anbindung an eIAM (Bundes-IAM) bzw. das ablösende AGOV ist technisch vorbereitet: SamlConfig-/OidcConfig-Tabellen, Admin-UI unter /admin/sso, JIT-Provisioning und Rollen-Mapping (SACHBEARBEITER / LEITUNG / ADMIN) sind implementiert. Die Live-Anbindung und externe Abnahme durch das BIT erfolgen im Onboarding — der benötigte Föderations-Vertrag und die IdP-Konfiguration werden gemeinsam mit dem Kunden eingerichtet.

Eine Plattform, kantonal individualisierbar

Die Farbwelt wird aus lokalen Kantonsflaggen-Assets abgeleitet und für die Benutzeroberfläche kontrast- und lesbarkeitsgerecht aufbereitet. Alle 26 Kantone sind vorbereitet — visuell eindeutig, ohne funktionale Fragmentierung.

Kanton St. Gallen

Flaggenbasierte Leitfarbe Grün

Kanton Schaffhausen

Flaggenbasierte Leitfarbe Gold

Kanton Zürich

Flaggenbasierte Leitfarbe Blau

- 26 Kantons-Themen mit flaggenbasierter visueller Identität

- Tenant-Branding beeinflusst keine Daten-Isolation

- WCAG-AA-konformer Kontrast aller Farbkombinationen

- Login, Sidebar, Header und Akzentfarben kantonal gesteuert

- Semantische UI-Tokens (Fehler, Warnung, Erfolg) kantons-unabhängig

- Keine funktionale Fragmentierung zwischen Kantonen

Rechtlicher Hinweis: Kantonswappen, -farben und -bezeichnungen sind Eigentum der jeweiligen Kantone der Schweizerischen Eidgenossenschaft. Die in dieser Applikation verwendete Farbwelt wurde aus lokalen Flaggen-Assets abgeleitet und UI-konform aufbereitet. Es wird keinerlei Zugehörigkeit, Beauftragung oder Zertifizierung durch die jeweiligen Kantone impliziert. Die dargestellten Badges sind vereinfachte Darstellungen; eine Einbindung autorisierter Wappen erfolgt erst nach Genehmigung des jeweiligen Kantons im Onboarding-Prozess.

Sicherheits- und Betriebs-Cockpit

Sechs Bausteine für den produktiven Betrieb in der öffentlichen Verwaltung. Sie decken Live-Systemstatus, Tenant-Sicherheit, Bildschirm-Sperre, lückenlose Änderungs-Historie, PII-Schutz für Wohnadressen sowie die technisch vorbereitete SSO-Integration ab.

Systemstatus / Health-Check

Sechs-Punkte-Check: Datenbank-Verbindung, NextAuth-Konfiguration, PII-Schlüssel, Lizenz, Retention-Job, Cloud-Speicher. Auto-Refresh alle 30 Sekunden.

- Status pro Modul: ok / warn / error

- Latenz-Anzeige in Millisekunden

- Admin-Cockpit unter

/admin/health

Tenant-Sicherheits-Settings

Sicherheitsrichtlinien pro Mandant zentral steuerbar. TOTP-Pflicht für Admins und konfigurierbare Bildschirm-Sperrzeit, ohne Code-Anpassung.

- TOTP-Pflicht für Admin-Rolle (an/aus)

- Idle-Lock-Zeit 0 bis 120 Minuten frei wählbar

- Admin-UI unter

/admin/security

Idle-Lock für Sachbearbeiter

Bildschirm-Sperre nach Inaktivität -- die Sitzung bleibt erhalten, aber alle Personendaten werden hinter einem blockierenden Overlay versteckt. Zurück mit Passwort-Eingabe.

- Maus-, Tastatur- und Scroll-Aktivität werden erkannt

- Passwort-Reentry via bcrypt-Verifikation

- 5 Fehlversuche führen zum harten Logout

Audit-Log mit Diff-Anzeige

Jede UPDATE- oder TRANSITION-Aktion wird mit Vorher- und Nachher-Snapshot protokolliert. Die UI zeigt die geänderten Felder in einer klaren Side-by-Side- Gegenüberstellung.

- Geänderte Felder farblich markiert (grün/rot)

- Unveränderte Felder ausgeblendet

- Detail-Ansicht im Audit-Log unter

/admin/audit

PII-Schutz für Wohnadressen

Strasse, Postleitzahl und Ort werden bei Personendaten ebenfalls AES-256-GCM- verschlüsselt. Ein Blind-Index erlaubt die Suche, ohne den Klartext jemals offenzulegen.

- Felder Strasse, PLZ, Ort getrennt verschlüsselt

- HMAC-Blind-Index pro Feld für deterministische Suche

- Hilfsfunktionen in

lib/pii/person-pii.ts

SSO-Integration technisch vorbereitet

SamlConfig- und OidcConfig-Tabellen, Admin-UI, JIT-Provisioning sowie Rollen-Mapping sind implementiert. Die Live-Anbindung an eIAM bzw. AGOV und die externe Abnahme durch das BIT erfolgen im Onboarding.

- Datenmodell SamlConfig / OidcConfig vorhanden

- JIT-User-Provisioning bei Erstanmeldung

- Admin-UI unter

/admin/sso— Onboarding-Schritt

Was bedeutet das für den produktiven Betrieb?

Diese sechs Punkte runden die Implementation so ab, dass die Lösung ohne weitere Zwischenstände als Pilot gestartet werden kann. Die SSO-Anbindung an eIAM bzw. AGOV ist technisch vorbereitet; die Live-Anbindung und externe Abnahme erfolgen im Onboarding.

Ticketbasierte Nachvollziehbarkeit & Provider-Support

Bug-Meldungen, Feature-Wünsche, formelle Offerten und Datenexport-Anfragen — alles in einem durchgängigen, auditierbaren Prozess. Mandanten behalten volle Kontrolle über ihre Daten; der Plattformbetreiber (Provider-Support) sieht ausschliesslich freigegebene, anonymisierte Pakete. Jede Statusänderung wird im AuditLog und im dedizierten DataExportAccessLog protokolliert.

Bug- & Ideenmeldung

Jeder authentifizierte Nutzer kann Fehler oder Feature-Wünsche einreichen. Tickets erhalten eine eindeutige Nummer (TK-YYYY-NNNN), durchlaufen den Workflow DRAFT → APPROVED → RESOLVED und werden dem jeweiligen Mandanten zugeordnet.

- Typen BUG und FEATURE mit Priorität / Severity

- Interne & kundenvisible Kommentare

- Zuweisung an Bearbeiter mit Tracking

- Mandanten-Isolation: Kanton A sieht nur eigene Tickets

Offerten-Workflow

Für Feature-Wünsche erstellt der Plattformbetreiber formelle Offerten (OFF-YYYY-NNNN) mit Betrag, Währung und Gültigkeitsdatum. Der Mandanten-Admin kann annehmen oder ablehnen — transparent und nachvollziehbar.

- State-Machine: DRAFT → SENT → ACCEPTED / REJECTED

- Gültigkeitsdatum mit automatischem Verfall

- Rückzug (WITHDRAWN) durch Provider möglich

- Verknüpfung mit Ursprungs-Ticket

Datenexport-Anfragen

Der Provider-Support stellt Datenexport-Anfragen an einen Mandanten. Der Mandanten-Admin prüft, lädt ein anonymisiertes Paket hoch, bestätigt die Anonymisierung und gibt frei — oder lehnt ab.

- packageHash-Verifizierung bei Upload

- Anonymisierungs-Check vor Freigabe

- Download-Zähler & Ablaufdatum

- Nachträglicher Widerruf (REVOKED) durch Mandant

Strikte Mandantentrennung

Der Plattformbetreiber (Provider-Support) hat keinen direkten Zugriff auf Mandanten-Rohdaten. Nur freigegebene, anonymisierte Export-Pakete werden sichtbar — der Smoke-Test bestätigt, dass Kanton B die Anfragen von Kanton A nicht sieht.

- Tenant-bound Queries in allen APIs

- Kein Raw-Data-Zugriff für Provider

- Cross-Tenant-Sichtbarkeit geprüft

Provider-Support-Center

Mandanten-Admins erstellen Support-Tickets, verfolgen den Status und kommunizieren über Kommentare. Der Provider-Support bearbeitet mandantenübergreifend — mit klarer Trennung zwischen internen und kundenvisiblen Notizen.

- Ticket-Kategorien: Bug, Feature, Support

- Status-Tracking (DRAFT → APPROVED → RESOLVED)

- Duale Kommentar-Sichtbarkeit (INTERNAL / CUSTOMER)

- Mandanten-gebundene Isolation

Lückenlose Auditierung

Jede Statusänderung — von der Ticket-Erstellung über den Export-Upload bis zur Offerten-Annahme — wird im zentralen AuditLog und im dedizierten DataExportAccessLog festgehalten.

- AuditLog: Aktion, User, Tenant, Zeitstempel

- DataExportAccessLog: jeder Download gezählt

- Diff-Ansicht: Vorher-/Nachher-Vergleich im UI

Durchgängig, auditierbar, mandantensicher

Vom ersten Bug-Report bis zum Offerten-Akzept und Datenexport-Widerruf — jede Interaktion zwischen Kanton und Plattformbetreiber ist ticketbasiert nachvollziehbar. Der gesamte Supportprozess wurde in einem End-to-End-Smoke-Test auf der Produktionsumgebung verifiziert.

Betriebliche Nachweisbarkeit und Härtung

Jede externe Interaktion, jeder Import, jeder Job-Lauf wird lückenlos nachverfolgt. Idempotenz, Retry mit Backoff, Upload-Härtung und Formelschutz sind keine Konzepte — sie sind implementiert, getestet und demo-verifiziert.

Schneller arbeiten ohne Maus

Fünf Bausteine für den Sachbearbeiter-Alltag: globale Suche über alle Objekte, Tastaturkürzel zum direkten Anspringen von Modulen, CSV-Export aus Listen und Audit-Log, Aktivitätsstrom pro Fall sowie eine Kanban-Ansicht für Workflow-Schritte.

Globale Suche

Cmd/Ctrl+K oder „/“ öffnet ein Overlay mit Live-Suche über Fälle, Betriebe, Personen, Sanktionen, Meldungen und Benutzer.

- Type-Chips zur Filterung pro Objektklasse

- Treffer-Highlighting im Suchbegriff-Kontext

- Pfeiltasten + Enter, ESC schliesst

Tastaturkürzel

Vim-inspiriertes „g + Buchstabe“-Schema für den schnellen Modulwechsel, ergänzt um globale Aktionen und ein Cheatsheet.

Cmd/Ctrl+NNeuer Fall ·/Sucheg d / c / s / p / b / m / tModule?Hilfe-Overlay mit allen Kürzeln

CSV-Export

Listen direkt aus dem Browser exportieren — Excel- und Power-BI-tauglich, ohne Server-Roundtrip.

- UTF-8 BOM, sauberes Quoting/Escaping

- Sanktionen-Liste und Audit-Log mit Datum im Dateinamen

- Helper unter

lib/csv-export.ts

Aktivitätsstrom

Tab im Fall-Detail mit der vollständigen Änderungs-Historie als chronologische Stream-Ansicht — ohne in den Audit-Log wechseln zu müssen.

- CREATE / UPDATE / TRANSITION mit Icon-Badges

- Aufklappbare Diff-Vorschau pro Eintrag

- Direktlink in den Audit-Log für Forensik

Kanban-Schritte

Workflow-Schritte wahlweise als Liste oder Kanban-Board — mit drei Spalten für „offen“, „in Arbeit“ und „erledigt“.

- List/Kanban-Toggle direkt im Tab

- Zähler pro Spalte, kompakte Karten

- Status- und Notiz-Änderung inline

Was sich ändert

Pro typischen Fall etwa 30 bis 60 Sekunden weniger Mausweg, vor allem bei Mehrfach-Suche und Reporting-Tagen. Tastatur-Vorgehen wird offiziell dokumentiert und ist ohne Schulung anwendbar.

- 5 Anf.-Einträge im Pflichtenheft (140, 140a-d)

- Kein zusätzlicher Server-Roundtrip nötig

- Volle Tastatur-Bedienbarkeit (WCAG 2.1)

Anforderung für Anforderung

Jede nummerierte Anforderung aus dem Kurzprofil ist umgesetzt. Die rechte Spalte zeigt den technischen Umsetzungspfad, der Pfeil verlinkt direkt in die laufende Applikation.

Kernfunktionen im Überblick

Alle Kacheln sind klickbar und führen direkt in den entsprechenden Screen der Applikation.

Modern, schlank, schweizkonform

Keine proprietäre Infrastruktur, keine Lock-ins. Standard-Stack, offene Datenmodelle, klare Rollen- und Audit-Trennung. Die Applikation ist so aufgebaut, dass sie direkt in eine Produktivumgebung des Kantons überführt werden kann.

Code-Qualität, Security & Performance

Nicht nur Features — jede Zeile Code ist nach modernsten Prinzipien geschrieben. OWASP-konform, performance-optimiert, kompromisslos sicher.

any-Workarounds, ESLint-konform. Konsistente Komponenten-Architektur mit shadcn/ui.- Keine Duplikate, DRY-Prinzip

- Wiederverwendbare UI-Komponenten

- Server-/Client-Trennung sauber

- Prisma ORM gegen SQL-Injection

- Bcrypt + TOTP gegen Auth-Bypass

- CSRF-Schutz via NextAuth

- Optimierte Prisma-Queries mit Indexen

- Font-Display swap, CSS-Optimierung

- Lazy-Loading, Code-Splitting

- Content-Security-Policy aktiv

- 2FA (TOTP) optional pro Benutzer, erzwingbar pro Mandant

- Append-only Audit-Log inkl. TOTP Enable/Disable

- BSI-konforme Passwort-Policy (12+ Zeichen, History 13)

- Brute-Force-Schutz: Account-Lockout (10 Versuche / 30 Min)

- Rate-Limiting auf allen Auth-Endpunkten

HERMES Dokumentationspaket

16 Dokumente nach HERMES-Standard. Vollständig vorhanden, personalisiert mit Wasserzeichen, gesicherter Zugriff via E-Mail-Verifikation. Klicken Sie ein Dokument an für den geschützten Zugriff.

ZEMIS-Import und sedex-Pipeline

Der manuelle ZEMIS-CSV-Import und die sedex-Speicher-Pipeline sind implementiert und demo-verifiziert. Sedex-Dateien, Envelope-Metadaten, technische und fachliche Quittungen werden über den gesamten Lebenszyklus verfolgt. Der Live-Adapter ist bewusst deaktiviert — die Live-Aktivierung erfolgt nach Bereitstellung des kundenseitigen sedex-Zugangs, der Zertifikate und des Testfensters.

FlaM-Dossier-Workflow

Der FlaM-Dossier-Workflow ist technisch implementiert und demo-verifiziert. Dossier-Erstellung, Dokumentenregistrierung, Status-Abfrage und -Aktualisierung, Organisations-Lookup und externe Dossier-ID-Persistenz sind implementiert. Idempotenz, Audit-Logging und Mandantentrennung sind verifiziert. Die Evaluator-UI unter /admin/flam macht den Workflow sichtbar und testbar.

SAP-FI Buchungs-Workflow (Anhang 12)

Der SAP-FI-Invoicing-Workflow ist technisch implementiert und demo-verifiziert. Anhang-12-konforme Payload-Struktur mit Kopf, Parteien, Positionen und Anhang-Metadaten. Validierung, deterministischer Demo-BelegNr, Idempotenz, Preview-Endpoint (sanitisierter Payload) und Evaluator-UI unter/admin/sap.

DEV / PROD-DEMO / TEST Sicherheitsklassifikation

Evaluator Walkthrough

- Keine echten Behörden-, Kunden- oder Bürgerdaten eingeben

- Live-Aktivierung externer Systeme erfordert Zugangsdaten, Endpunkte und Testfenster vom Kunden oder der zuständigen Behörde

- Produktiv-Übergang erfordert operative Abnahme, Backup/PITR-Policy, kontrollierte Migrationen und Live-Endpoint-Tests

- Backup/PITR ist als betriebliche Massnahme für den Produktivbetrieb vorgesehen

Proof of Delivery. Nicht Proof of Concept.

Diese Software ist nicht ein PowerPoint-Konzept und keine Architekturskizze. Sie ist eine ausgelieferte, funktionsfähige Fachapplikation: über 200 Arbeitsabläufe abgedeckt, alle 27 Compliance-Anforderungen erfüllt, acht Schnittstellen zu Bundes- und Kantonssystemen technisch implementiert und vom Admin selbst konfigurierbar. Demo-verifiziert und bereit für Evaluation, Pilotdemo und kontrolliertes Onboarding.